In this tutorial, we'll learn how to generate a pair of Public and private keys for all the currencies that support BIP39 or BIP44 (like Bitcoin, Ethereum, Litecoin, etc ...). Before starting the tutorial, i may point that any cryptocurrency wallet is the sum of private keys from which we can generate their public keys (from one private key we can generate a public key. There many versions of public keys, but this is not the goal of our tutorial).

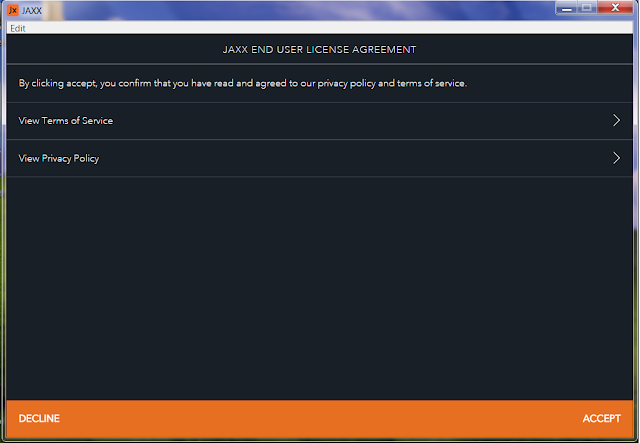

So, anyone who have a private key of an address can access to the funds stored there. Like an account in a bank, the RIB/SWIFT/IBAN are the public keys and the confidential and secret code are the private keys. In, this tutorial i'll use the multi cryptocurrency wallet provided by Jaxx.io supporting BIP44 protocol

So, anyone who have a private key of an address can access to the funds stored there. Like an account in a bank, the RIB/SWIFT/IBAN are the public keys and the confidential and secret code are the private keys. In, this tutorial i'll use the multi cryptocurrency wallet provided by Jaxx.io supporting BIP44 protocol

Step1:

Download the wallet from the website: https://jaxx.io/ then extract the zip.Step2:

Launch the wallet and make a new wallet. Then choose the crytpocurrencies or the token that you'll use in your new wallet (Example: Bitcoin, Ethereum, Litecoin, Golem)Step3: Exporting your wallet backup

Creating a backup. Open Jaxx wallet then go to Tools -> Backup wallet -> backup wallet -> Clic on accept. You'll see a backup phrase of 12 different words. Those words are the master seeds (backup phrase) of our main HD wallet from which we can generate both private key and public address. Write this master seed in a paper and put it in a safe place. PS: Anyone who has access to these 12 words can easily manage the funds stored in this HD wallet. After writing the back up phrase, clic on Continue and check if what you've written if correct or not. If everything is correct you'll see a "Success" message.

Also, you can export one pair of Public and private keys within Jaxx. Go to Tools -> Display private keys -> Ethereum keys And you'll see your pair of Ethereum's Public address and Private key. If you want, write them in a paper and put them in a safe place. The public address is the address that you can give to anyone to send you some ethers and the private key must be secret and only you have access to it.

Advanced steps:

Now, we have a Master Seed (12 backup words) and a pair of Public address and Private key.

Using MyEthereumWallet:

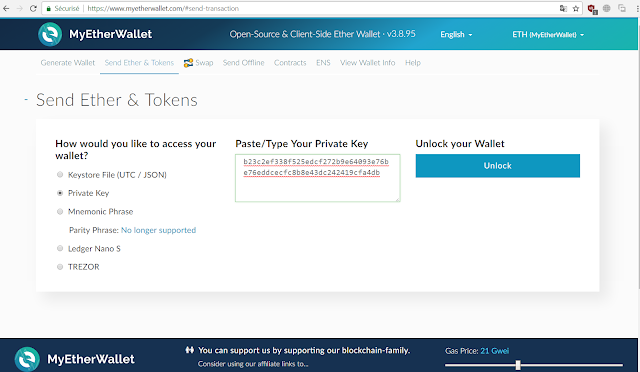

In order to use the funds in the wallet created within Jaxx in MyEthereumWallet.

Go to: https://www.myetherwallet.com/ -> Send Ether & Tokens -> Private key

And enter the private key exported in the above steps from Jaxx.

Now, we have a Master Seed (12 backup words) and a pair of Public and Private addresses.

MyEthereumWallet: In order to use the funds in the wallet created within Jaxx in MyEthereumWallet. Go to: https://www.myetherwallet.com/ -> Send Ether & Tokens -> Private key And enter the private key exported in the above steps from Jaxx. Now, as you can see, MyEthereumWallet let you see the public address generated from the private keys entered. And as we can see The public address given from Jaxx wallet and MyEthereum wallet are the same. This means, that our keys are valid and if we send money to this address we're safe because we have access to those funds in many wallets.

MyEthereumWallet: In order to use the funds in the wallet created within Jaxx in MyEthereumWallet. Go to: https://www.myetherwallet.com/ -> Send Ether & Tokens -> Private key And enter the private key exported in the above steps from Jaxx. Now, as you can see, MyEthereumWallet let you see the public address generated from the private keys entered. And as we can see The public address given from Jaxx wallet and MyEthereum wallet are the same. This means, that our keys are valid and if we send money to this address we're safe because we have access to those funds in many wallets.

For security maniacs:

If you're a maniac about security, you can check if the wallet generated from Jaxx are correct or not, you can use this tool in Offline (shutdown your internet or disconnect your PC from internet and lunch it in your browser): Download this tool from Github: https://github.com/Chiheb-Nexus/bip39 With this tool, you can enter your Master Seed and verify the keys generated are the same like what Jaxx provided, or you can generate a new ones using 12 words of your choice. (This tool can work offline within you browser). Ps: Be sure you select BIP44 in the options.

Bonus: Using Metamask, the Chrome extension:

You can import you wallet using the backup Phrase like these pictures:

If everything is correct, you'll have access to the funds of your wallet created with Jaxx. Or like Jaxx, you can create a pair of Public and Private keys using Metamask too.

Big thanks to: Jozze Ainsworth for his help.